Sommaire

- Pourquoi sécuriser ses crypto monnaies ?

- Quel wallet crypto utiliser pour sécuriser son Bitcoin ?

- Comment sécuriser son wallet crypto ?

- Quelles sont les erreurs à éviter pour sécuriser ses crypto monnaies ?

- Comment transformer son Ledger en véritable coffre fort tout en l’utilisant ?

- Comment maximiser la sécurité de votre technologie 2FA ?

Si vous possédez ou estimez posséder dans un futur proche plus de 1 000 euros de Bitcoin, Ethereum et autres crypto actifs, suivez ce guide pour sécuriser vos portefeuilles de façon sérieuse (vraiment, s’il vous plait).

Pour ceux dont les sommes mises en jeu sont extrêmement élevées, il peut être important de vous renseigner sur les wallets multisig que nous détaillerons dans un autre article.

Si la décentralisation est un point crucial en cryptomonnaies, elle pose également quelques problèmes quant à sa facilité d’accès au grand public. Acheter du Bitcoin est rapidement devenu à la portée de tous, mais sécuriser ses cryptos devient une tout autre affaire.

Pour ceux qui souhaitent garder le contrôle de leurs clés privées et donc de leurs actifs, nous proposons un guide complet pour apprendre à sécuriser vos portefeuilles. De l’installation de votre hardware wallet et le stockage de sa seedphrase, aux méthodes d’utilisation permettant d’assurer vos arrières, sans oublier les outils annexes comme une 2FA poussée permettant d’optimiser votre sécurité.

Pourquoi sécuriser ses crypto monnaies ?

Si vous lisez ces lignes, il y a de grandes chances pour que vous ayez déjà pris la bonne décision d’apprendre à sécuriser convenablement vos wallets crypto. Pour ceux qui hésitent encore, il vous suffit de suivre un raisonnement simple :

Quel est le coût, en argent et en temps d’une meilleure sécurité ?

Quelle est la valeur totale de votre investissement crypto ?

Acheter un portefeuille de type Ledger et l’utiliser pour stocker vos économies peut vous coûter moins de 100 euros et représenter une perte de temps minime. Si votre patrimoine crypto représente plus de 5 à 10 fois cette somme, pourquoi ne pas franchir le pas ?

Bien évidemment, il existe également des mécanismes plus poussés permettant d’atteindre un niveau de sécurité plus élevé. Ces derniers seront plus appropriés pour des wallets contenant des sommes importantes, mais ne doivent pas conforter les plus petits investisseurs dans l’idée qu’il ne leur est pas utile d’accorder quelques euros et quelques minutes à la sécurité de leurs cryptomonnaies.

Les hacks et les attaques de phishing sont monnaie courante en crypto, ne devenez pas une victime de plus !

Quel wallet crypto utiliser pour sécuriser son Bitcoin ?

Que ce soit pour stocker du Bitcoin (BTC), de l’Ethereum (ETH), des cryptomonnaies, des NFTs ou simplement sécuriser vos transactions, le hardware wallet (ou cold wallet) représente la base des bases. C’est tout simplement l’outil essentiel sans lequel vos wallets sont à la merci de n’importe quel hacker.

Un hardware wallet offre une couche supplémentaire de protection contre les cyberattaques, les sites de phishing et les logiciels malveillants (malwares), même lorsque votre ordinateur est corrompu. Lorsque vous souhaitez signer une transaction, c’est directement et seulement à l’aide votre hardware wallet que vous pourrez le faire. Ce qui signifie que même lorsqu’un hacker, un virus ou une personne malveillante parvient à prendre le contrôle de votre ordinateur, aucune transaction ne pourra être signée sans avoir un accès physique à votre cold wallet.

Un cold wallet peut être vu comme une méthode d’authentification hors ligne, vous donnant accès à vos actifs sur chaque réseau blockchain. Ces derniers ne sont jamais stockés dans le portefeuille lui-même, ils restent toujours sur la blockchain. Le wallet ne fait que stocker vos clés privées. Ces dernières contrôlent vos adresses sur la blockchain où se trouvent réellement vos actifs.

Plusieurs choix s’offrent à vous lorsque vous souhaitez acheter un hardware wallet, notre première recommandation est la suivante : quel que soit le wallet que vous choisissez, optez toujours pour un achat directement depuis la marque et ne passez jamais par un revendeur, qu’il s’agisse d’Amazon ou d’un ami à vous.

Les Ledger Nano S, Nano S plus et Nano X sont probablement les cold wallets les plus connus et les plus utilisés dans le monde. Cette marque, française, est une pionnière de la technologie et est extrêmement réputée, des centaines de milliers d’utilisateurs font les louanges de ses services depuis des années.

Vous pouvez également vous tourner vers la marque Trezor ou GridPlus, malgré que son wallet Lattice1 soit très souvent en rupture de stock. N’hésitez pas à en essayer plusieurs, vous faire votre propre avis afin de vous tourner vers les solutions qui vous conviennent le mieux.

Nous utiliserons souvent le terme Ledger, mais le principe reste essentiellement le même pour n’importe quel cold wallet réputé.

Comment sécuriser son wallet crypto ?

Un Ledger bien installé et bien utilisé vous protège donc d’attaques sur votre ordinateur, mais cela nécessite une certaine rigueur.

Accrochez-vous et voyons comment installer votre nouveau wallet afin de protéger vos données.

Les premiers pas devant votre nouveau Ledger

Vous avez donc reçu cette sorte de petite clé usb que vous allez brancher à votre ordinateur. En suivant le manuel d’emploi et en installant le logiciel adéquat (ici, Ledger Live), vous aurez simplement à suivre quelques étapes. Prenez un moment pour vous, seul et à l’aise dans une pièce, et ne vous précipitez pas.

L’application va vous proposer de générer une nouvelle seed phrase ou d’en réutiliser une. Récupérer la seed phrase de votre Metamask (ou autre wallet non custodial) peut être tentant, mais cela retire tout l’intérêt du Ledger. La phrase de récupération sera considérée comme “chaude”, car ayant été affichée et inscrite sur le net, considérez-la comme étant déjà compromise.

En savoir plus sur ce qu’est une seedphrase : Qu’est-ce qu’une seed phrase en cryptomonnaie ?

Générez donc une seed phrase et préparez-vous à la protéger du mieux que possible.

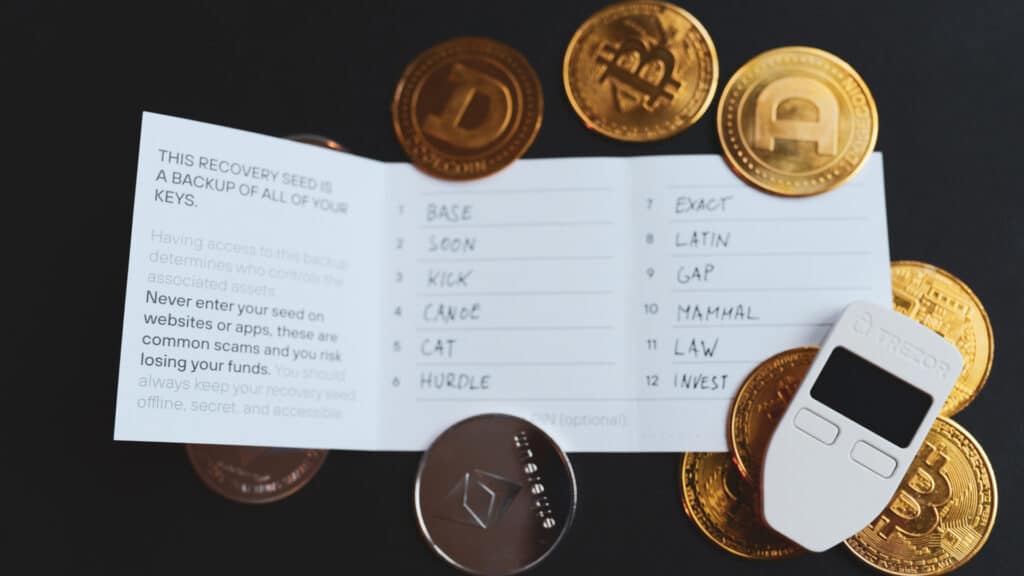

NE TAPEZ JAMAIS VOTRE SEED PHRASE SUR VOTRE ORDINATEUR OU TOUT AUTRE APPAREIL ÉLECTRONIQUE.

Votre seed phrase ne doit avoir aucun contact avec le monde de l’électronique et encore moins Internet.

Souvenez-vous :

- si vous perdez votre phrase de récupération ainsi que l’accès à votre Legder : tout est perdu

- si quelqu’un a accès à votre phrase de récupération (même sans avoir accès à votre Ledger) : tout est perdu

- si vous perdez votre passphrase (nous y reviendrons plus tard) : tout est perdu

- si quelqu’un a physiquement accès à votre Ledger et connait le code PIN : tout est perdu

Votre seed phrase est ce que vous avez de plus précieux, elle représente 80% de la sécurité de votre wallet. Suivez correctement les étapes importantes et vous n’aurez pas à tout recommencer lorsque votre capital augmentera avec vos craintes.

Un code PIN, entre 4 et 8 chiffres (8 chiffres s’il vous plait…), sera nécessaire pour déverrouiller votre Ledger de façon récurrente. Choisissez un code difficile à trouver et bien évidemment, ne le notez nulle part.

Le Ledger va alors générer votre suite de 24 mots vous permettant, à elle seule, de retrouver l’accès à vos fonds. Dans un premier temps, notez-la sur la feuille de papier fournie par la marque afin de passer plus simplement à la suite.

Votre priorité numéro 1 : sécuriser et stocker votre seed phrase

De nombreuses options stratégiques s’offrent à vous lorsque vous souhaitez stocker votre seed phrase. Une bonne stratégie pour stocker votre seed phrase doit allier redondance et sécurité.

Finalement, votre choix dépendra d’un compromis entre la sécurité et la redondance qu’apporte votre stratégie, la commodité de cette dernière et enfin la probabilité que vous vous coinciez vous-même derrière votre propre barrière de sécurité.

Une phrase de récupération inscrite sur une seule feuille de papier à la banque, dans votre chambre, dans votre portefeuille (ou pire, dans vos notes de téléphone) est évidemment pratique, mais cela représente le niveau 0 de la sécurité.

À l’opposé, une seed phrase enregistrée mentalement et n’ayant jamais été inscrite nulle part octroie un niveau de sécurité maximal, mais vous risquez de l’oublier, ou de mourir sans avoir pu la transmettre à votre descendance.

Enfin, une phrase de récupération divisée en de nombreux exemplaires répartis aux 4 coins du monde offre de la redondance et un fort niveau de sécurité, mais une praticité presque nulle (autant opter pour un multisig).

Trouvez le juste milieu qui vous convient, selon votre aversion au risque, votre notoriété, mais aussi votre capital.

Nos recommandations pour un compromis efficace entre sécurité, redondance et commodité

Une méthode efficace pour protéger votre seed phrase et diminuer vos chances de la perdre est de la diviser en plusieurs parties (souvenez-vous : la redondance).

Scinder votre seed phrase en 2 n’améliore pas la redondance : si vous perdez une des deux parties, vous perdez votre seed phrase. Utiliser 2 copies totales de votre seed phrase améliore la redondance, mais diminue votre sécurité et augmente les chances de vol.

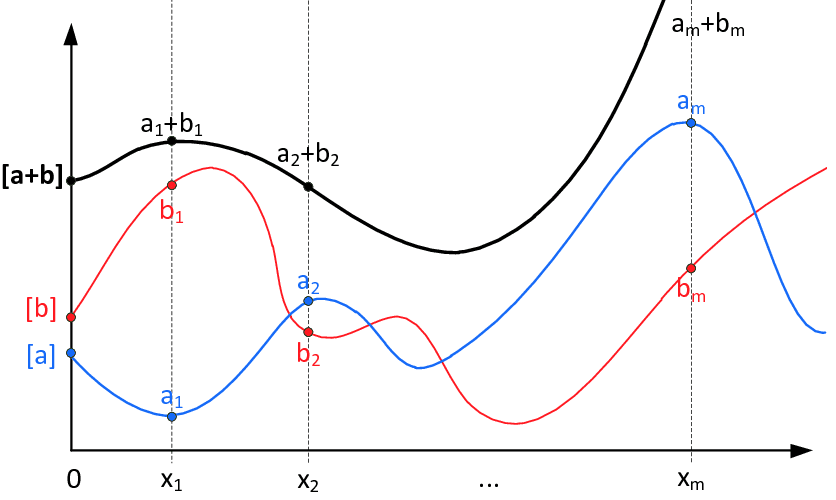

Le wallet Trezor permet d’utiliser Shamir’s Secret Sharing Scheme (Partage de clé secrète de Shamir), mais vous pouvez vous approcher de ce système vous-même.

Cette méthode consiste à séparer votre seed phrase en plusieurs parties de sorte que vous puissiez récupérer la totalité de vos 24 mots de récupération sans détenir toutes les parties de votre seed phrase dispersée.

Par exemple, vous pouvez décider que 2 pièces sur 3 au total sont nécessaires pour détenir la totalité de votre seed phrase :

- Les mots 1 à 16 forment la partie A de votre seed phrase

- Les mots 9 à 24 forment la partie B de votre seed phrase

- Les mots 1 à 8 et 17 à 24 forment la partie C de votre seed phrase

N’importe quelles combinaisons de 2 parties de votre seed phrase permet de récupérer la totalité des mots, mais aucune des ces 3 parties ne permet cela à elle seule (A+B ou A+C ou B+C)

Stockez alors ces 3 parties à 3 endroits différents ou chez des personnes de confiance.

Si quelqu’un s’introduit chez vous et trouve votre “seed phrase”, il ne disposera que de 16 mots sur 24, ce qui représente un niveau de sécurité suffisant face à la grande majorité des types d’adversaire. Vous, ou vos personnes de confiance pouvez également perdre l’une de ces 3 parties au même moment que vous perdez votre Ledger, vous pourrez toujours récupérer votre wallet à l’aide des 2 parties restantes.

Pour encore plus de redondance, vous pouvez acheter un second portefeuille type Ledger, le configurer avec la même seed phrase et le garder en lieu sûr. Il fonctionnera comme un “mot de passe oublié” supplémentaire, ne nécessitant que votre code PIN pour accéder à vos fonds. Gardez à l’esprit que l’appareil peut devenir défaillant et ne doit pas être votre seule solution pour récupérer l’accès à votre wallet si vous perdez votre Ledger “principal”.

Comment stocker les parties de ma seed phrase ?

Stocker votre seed phrase sur un papier peut sembler pratique, mais le papier vieillit mal et l’encre pourrait disparaître. Finalement, un investissement de quelques euros supplémentaires ne peut être qu’une bonne idée si votre budget vous le permet afin de vous protéger de nombreux risques naturels.

Plusieurs entreprises proposent un format de stockage métallique de votre suite de 24 mots. CryptoSteel par exemple, vous permettra de stocker les parties de votre seed phrase dans des tubes métalliques résistants à l’humidité, à de très fortes chaleurs, mais surtout à l’épreuve du temps.

Lettre par lettre, assemblez les 3 parties (ou plus) de votre phrase de récupération et pensez à les différencier (rappelez-vous, les parties AB, AC et BC).

Notez qu’un ordinateur extrêmement puissant pourrait dans le futur être capable de trouver les 8 mots manquants, c’est pourquoi l’ajout d’un point de sécurité supplémentaire peut être une bonne idée.

Ce point de sécurité nous vient sous la forme d’une “passphrase” ou 25e mot. Cette sorte de mot de passe supplémentaire permet de créer un tout nouveau wallet dans votre portefeuille type Ledger, seulement accessible à l’aide de votre suite de 24 mots et l’ajout de ce mot de passe.

Pour cela, vous aurez besoin de créer un nouveau PIN relié à ce wallet avec passphrase.

On l’appelle souvent 25e mot car de nombreux utilisateurs choisissent d’utiliser un mot de plus de 5 caractères (afin d’éviter le bruteforce) et facile à retenir. Vous pouvez décider d’utiliser un mélange de caractères que vous dissimulez ou un mot facile à retenir, mais difficile à forcer.

Déposez une petite somme sur différents réseaux dans votre wallet de base, et une somme différente dans votre wallet avec la passphrase. Si une personne réussit à mettre la main sur votre seed phrase ou vous force à déverrouiller votre Ledger, elle se retrouvera devant le wallet (sans passphrase) ne contenant pas vos actifs de grande valeur.

Testez la récupération de votre wallet

Le fait d’avoir déposé une certaine somme dans chacun des wallets, permet également de s’assurer que votre mode de récupération fonctionne. Cette étape est primordiale avant de commencer à réellement utiliser votre Ledger.

Dans l’idéal, vous n’aurez jamais besoin d’utiliser votre phrase de récupération, mais si cela doit se produire dans plusieurs années, autant vous assurer dès le jour 1 que vous êtes prêt et surtout, que vous n’avez pas commis d’erreur.

Sélectionnez un code PIN erroné 3 fois d’affilée sur votre Ledger, ce dernier sera alors automatiquement réinitialisé.

Comme neuve, votre petite clé usb a besoin d’une phrase de récupération pour fonctionner. Cette fois-ci, au lieu de sélectionner “générer une nouvelle seed phrase”, choisissez “restore from recovery phrase”.

Choisissez votre code PIN, sélectionnez “24 mots” et retrouvez vos 24 mots magiques de la même manière que vous l’auriez fait si cela se produisait dans 10 ans. (utilisez les mots directement depuis vos tubes CryptoSteel si vous avez opté pour cette option de sécurité afin de vous assurer qu’il soit assemblé correctement).

Vous devriez retrouver dans votre wallet la somme que vous avez déposée auparavant : félicitations, vous avez bien assemblé votre seed phrase. Si vos adresses sont vides ou ne correspondent pas, recommencez depuis le début.

Pour vérifier que votre passphrase fonctionne, vous pouvez reprendre les étapes d’installation d’une passphrase, et vérifier que le wallet obtenu possède lui aussi, la bonne somme.

Il ne vous reste plus qu’à dissimuler les parties de votre seed phrase, votre passphrase, et votre Ledger de secours et enfin brûler le papier sur lequel vous avez inscrit votre seed phrase dans un premier temps afin de détruire les informations critiques.

Quelles sont les erreurs à éviter pour sécuriser ses crypto monnaies ?

Vous avez installé votre Ledger, sécurisé votre seed phrase en plusieurs parties à l’aide d’un CryptoSteel et vous pensez que vous ne risquez plus rien ?

Ce n’est malheureusement pas le cas. En effet, vos fonds peuvent toujours être subtilisés de plusieurs façons.

Tout d’abord, il faut comprendre qu’un hardware wallet permet d’ajouter une étape d’authentification avant d’apposer votre signature sur la blockchain. Pour autant, vos actifs pourraient très bien être transférés hors de votre wallet sans que personne ne mette la main sur votre précieux Ledger.

Comment est-ce possible ?

Lorsque vous connectez votre wallet à un site, celui-ci peut vous demander de signer certaines transactions, parfois simplement pour autoriser un protocole à interagir avec votre adresse par exemple. Seulement voilà, si vous autorisez un protocole ou une adresse à interagir avec vos tokens, souvent sans fixer de limite, vous offrez tout simplement un accès complet à votre wallet sans limites de temps. Le protocole ou l’adresse disposant de l’autorisation pourrait dérober vos jetons plusieurs jours, semaines voire plusieurs mois après avoir utilisé votre Ledger pour signer.

C’est souvent la raison de l’incompréhension des personnes ayant subi un “hack” (qui n’était souvent qu’une attaque de type phishing). Puisque la victime dispose toujours de son Ledger au moment du transfert de ses actifs, elle ne comprend pas la source du problème.

Vous allez souvent entendre ce fameux conseil “vérifiez toujours les transactions que vous signez” ou bien “assurez-vous de seulement vous rendre sur des plateformes de confiance lorsque vous connectez votre wallet”. Tout cela est bien gentil, mais en étant honnête, la plupart des utilisateurs ne sont pas capables de comprendre le charabia affiché sur le Ledger au moment de signer une transaction et une plateforme ou un protocole de confiance pourrait être victime d’une attaque.

Comment transformer son Ledger en véritable coffre fort tout en l’utilisant ?

Pour que votre Ledger devienne un véritable “vault” (coffre sécurisé), il est préférable de le diviser en plusieurs parties grâce aux adresses multiples que vous retrouverez dans le wallet :

Transférez vos actifs de valeur (cryptos et NFTs que vous ne prévoyez pas de déplacer et d’utiliser de manière régulière) sur une seconde adresse reliée au même Ledger. Pour cela, il vous suffit d’ajouter une adresse dans l’application Ledger Live pour chaque blockchain choisie.

Cette adresse, considérée comme votre coffre-fort personnel, n’aura que deux fonctions :

- Recevoir des actifs depuis vos autres adresses personnelles

- Envoyer des actifs à vos autres adresses personnelles

Vous pouvez alors utiliser les autres adresses de votre Ledger pour effectuer vos transactions habituelles ou vous rendre sur des protocoles DeFi par exemple. Si vous êtes victime d’une attaque, ce fonctionnement permettra de sauver tout ce que vous avez stocké au préalable dans votre adresse “coffre fort”.

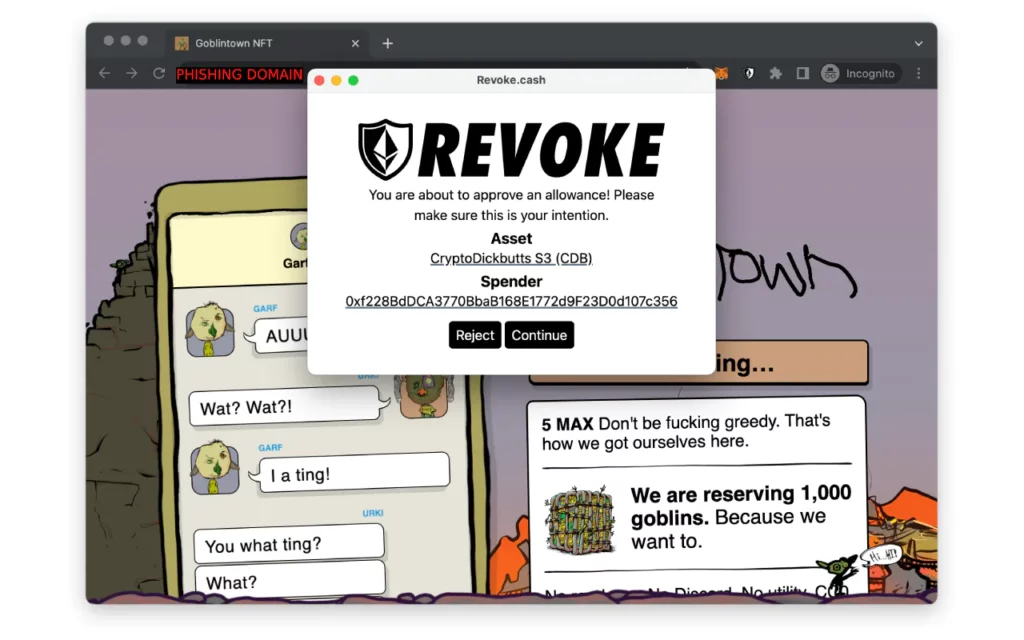

Pensez également à utiliser régulièrement les protocoles permettant de révoquer les accès à votre wallet tel que Revoke.cash, afin de vous assurer que personne d’autre que vous ne dispose des permissions nécessaires pour déplacer vos fonds.

Revoke.cash vient d’ailleurs de proposer une nouvelle extension chrome permettant d’améliorer grandement votre vigilance lors de l’utilisation de votre wallet en vous informant à l’aide d’une pop-up si vous êtes sur le point de signer des autorisations.

Comme l’explique le protocole, lorsque vous échangez des jetons sur Uniswap par exemple, il est normal de signer des autorisations, mais lorsque vous êtes sur un site Web pour mint un NFT ou claim un airdrop et que vous obtenez une popup Revoke.cash, il y a de grandes chances que l’on tente de vous escroquer.

Comment maximiser la sécurité de votre technologie 2FA ?

Même en souhaitant privilégier l’utilisation d’un portefeuille non-custodial, les services centralisés (échange, plateforme ou réseau social) restent omniprésents dans la vie de tous les jours de la plupart des utilisateurs. C’est pourquoi la technologie 2FA est primordiale afin de garantir la protection de vos informations de connexion.

L’authentification à deux facteurs (communément appelée “2FA”) est un processus d’authentification multifactorielle qui inclut “quelque chose que vous avez” (dispositif physique) dans l’équation “quelque chose que vous savez” (courriel et mot de passe).

Il est possible de résumer cette méthode de protection de données en 2 types de 2FA : Le mot de passe unique basé sur le temps comme Google Authenticator, et les clés FIDO U2F (Universal Second Factor) comme Yubikey ou GoogleTitan.

En effet, la 2FA par sms n’en est pas vraiment une puisqu’il est presque facile d’obtenir l’accès au numéro de téléphone du client de chaque opérateur téléphonique et il en va de même pour une adresse mail.

L’utilisation d’une 2FA de type Google Authenticator est majoritairement répandue, mais reste crackable. L’utilisation simple de Yubikey offre une barrière supplémentaire, mais il est encore possible d’optimiser la protection de votre 2FA.

Nous vous proposons une méthode plus poussée, pour atteindre une 2FA complètement déconnectée de tout réseau.

Cette méthode nécessite simplement l’utilisation d’un iPod Nano réinitialisé au format usine, avec le bluetooth désactivé et sans carte sim, auquel nous ajouteront une clé Yubikey.

Après avoir installé et configuré l’application Yubico Authenticator de Yubikey (directement depuis l’AppStore), vous pouvez passer votre iPod en mode avion et ne plus jamais l’enlever de ce mode.

Vous pouvez désormais jumeler votre clé Yubikey avec votre application Yubico Authenticator..

Votre iPod Nano devient une machine complètement déconnectée d’Internet ou de tout autre réseau et ne sert qu’à héberger votre application Yubikey afin de la protéger des attaques.

Encore une fois, c’est à vous de bien protéger vos appareils ainsi que vos mots de passe. Comme je vous l’expliquais plus tôt, la notion de praticité ou de commodité est également à prendre en compte. C’est aussi à vous de faire un compromis entre votre niveau de protection et la contrainte qu’impliquent vos méthodes.

Finalement, la sécurité de vos actifs repose sur votre capacité à prendre les bonnes décisions. Il est évidemment très compliqué de ne prendre absolument aucun risque lorsque vous souhaitez pouvoir agir rapidement et assez librement, mais il est largement possible de limiter les dégâts et de protéger au maximum vos actifs de grande valeur.