L’arrivée de l’informatique quantique soulève énormément inquiétudes dans l’écosystème Bitcoin, et à juste titre. Mais cette technologie représente-t-elle vraiment une menace pour la sécurité du réseau ? C’est ce que vous découvrirez tout au long de cet article.

Sommaire :

- Qu’est-ce que l’informatique quantique ?

- Bitcoin et la cryptographie asymétrique : les fondations vulnérables

- Shor vs Grover : quelles attaques quantiques sur Bitcoin ?

- Solutions post-quantiques : comment Bitcoin pourrait s’adapter

- Timeline réaliste : quand l’ordinateur quantique sera-t-il une menace ?

- Bitcoin vs quantique : un danger surestimé ?

- FAQ – Questions fréquemment posées au sujet de l’informatique quantique

Qu’est-ce que l’informatique quantique ?

L’informatique quantique est souvent décrite comme la prochaine grande révolution technologique. Contrairement à l’informatique classique, qui fonctionne avec des bits valant soit 0 soit 1, les ordinateurs quantiques utilisent des qubits. Ces qubits peuvent être dans plusieurs états à la fois, grâce à un phénomène appelé “superposition”. Et avec ce qu’on appelle “l’intrication”, deux qubits peuvent rester connectés, peu importe la distance qui les sépare. Résultat : une puissance de calcul qui peut devenir immense, bien au-delà de ce que nos machines actuelles peuvent faire.

En 2019, Google a frappé un grand coup avec son ordinateur quantique Sycamore. Il a réussi à résoudre un calcul complexe en seulement 200 secondes. Ce même calcul aurait pris 10 000 ans à un superordinateur classique. Une performance qui montre bien la puissance que peut atteindre l’informatique quantique.

Mais si cette technologie est pleine de promesses, elle inquiète aussi. En particulier dans le monde des cryptomonnaies, et surtout pour Bitcoin. Pourquoi ? À cause de la cryptographie, qui est le pilier de la sécurité des réseaux comme celui de Bitcoin.

Deux algorithmes quantiques posent problème :

- l’algorithme de Shor

- l’algorithme de Grover

Mais on y reviendra davantage dans les prochaines sections…

Et face à ce risque, en 2022, l’agence de sécurité américaine (NSA) a prévenu que les progrès de l’informatique quantique pourraient mettre en danger une grande partie des systèmes cryptographiques actuels. Elle recommande de préparer dès maintenant des alternatives capables de résister à cette nouvelle menace.

Bitcoin et la cryptographie asymétrique : les fondations vulnérables

La sécurité de Bitcoin repose principalement sur un système appelé “cryptographie asymétrique”. Concrètement, chaque utilisateur possède deux clés : une clé privée (qu’il garde secrète) et une clé publique (visible par tous). Ces clés sont générées à l’aide d’un algorithme spécial, connu sous le nom de ECDSA, qui utilise une courbe mathématique appelée “secp256k1”.

Quand vous effectuez une transaction en bitcoins, vous la signez avec votre clé privée. En fait, cela permet à tout le monde de vérifier que c’est bien vous qui avez autorisé l’envoi, sans jamais révéler votre clé privée. Grâce à ce mécanisme, personne d’autre que vous ne peut utiliser vos fonds.

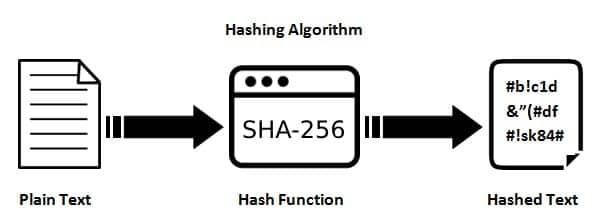

SHA-256 :

En plus de ce système, Bitcoin utilise aussi un autre outil de sécurité : le SHA-256. Cet algorithme transforme des données en une empreinte unique — un peu comme une signature numérique. Impossible, avec les technologies actuelles, de retrouver les données originales à partir de cette empreinte. SHA-256 est utilisé à deux étapes importantes :

- pour sécuriser les blocs dans la blockchain (grâce à une méthode appelée “proof-of-work”)

- pour créer les adresses Bitcoin à partir des clés publiques.

Tout cela rend le système extrêmement sûr aujourd’hui. Briser la sécurité de Bitcoin avec un ordinateur classique prendrait un temps énorme (inconcevable pour les ordinateurs actuels), bien au-delà de ce que peuvent faire nos machines actuelles. Il est donc pratiquement impossible de retrouver une clé privée à partir d’une adresse Bitcoin.

Mais il existe un point faible. Lorsqu’une transaction est effectuée, la clé publique de l’utilisateur devient visible sur le réseau. Et c’est là que les ordinateurs quantiques pourraient poser problème. Avec suffisamment de puissance, ils pourraient utiliser l’algorithme appelé Shor pour deviner la clé privée associée à une clé publique révélée.

Et autant vous dire que cela représenterait un vrai danger pour la sécurité des fonds…

Shor vs Grover : quelles attaques quantiques sur Bitcoin ?

Revenons plus en détail sur les deux algorithmes qui menacent le plus Bitcoin…

D’un côté, l’algorithme de Shor, développé en 1994, remet directement en cause la cryptographie asymétrique utilisée par Bitcoin – en particulier le système ECDSA, qui permet de sécuriser les portefeuilles avec une paire de clés (publique et privée).

Normalement, il est impossible de retrouver la clé privée à partir de la clé publique avec un ordinateur classique. Mais avec un ordinateur quantique suffisamment puissant, Shor pourrait rendre cette opération réalisable en un temps très court. Pour faire simple, toute clé publique visible sur le réseau pourrait être utilisée pour retrouver la clé privée correspondante et donc accéder aux fonds.

Ce risque n’est pas théorique : selon une étude de Chainalysis publiée en 2024, environ 25 à 35 % des adresses actives sur Bitcoin seraient aujourd’hui vulnérables (dont ceux de Satoshi Nakamoto, le créateur de Bitcoin). Cela concerne tous les portefeuilles qui ont révélé leur clé publique (par exemple en effectuant une transaction) sans avoir vidé leur contenu immédiatement après. Ici, les transactions au format “P2PK” (pay-to-public-key), qui sont aujourd’hui les plus anciennes, seraient particulièrement vulnérables à ce type d’algorithme, car elles exposent directement la clé publique sur la blockchain, sans la “hacher” au préalable.

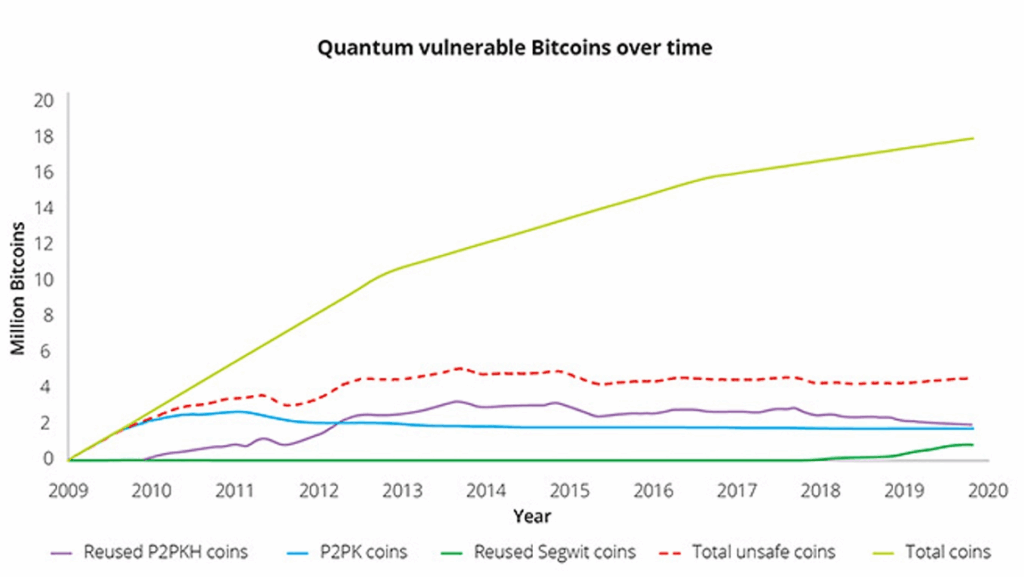

Comme le montre ce graphique, les adresses P2PK dominé Bitcoin à ses débuts (en bleu) :

L’algorithme de Grover, quant à lui, vise un autre élément : le processus de minage. Conçu en 1996, Grover pourrait rendre plus rapide la recherche d’un résultat correspondant à une empreinte (ou hash), ce qui affaiblirait l’algorithme SHA-256 (qui produit des hachages de 256 bits) utilisé dans le proof-of-work (la méthode qui sécurise les blocs sur Bitcoin). Grâce à Grover, un ordinateur quantique pourrait effectuer cette tâche beaucoup plus vite, réduisant considérablement la difficulté de l’algorithme. Cela reviendrait à faire passer la sécurité de 256 bits (avec SHA-256) à seulement 128 bits. Alors oui, cela reste un niveau de sécurité très élevé, mais potentiellement plus accessible par des machines quantiques surpuissantes.

Pour contrer ce type d’attaque, une solution simple existerait : utiliser une version plus robuste comme SHA-512, qui rétablirait le niveau de sécurité initial.

Vous l’aurez compris, même si Grover perturbe principalement le fonctionnement du réseau, c’est bien Shor qui met en péril la sécurité des utilisateurs. L’urgence est donc de préparer Bitcoin à résister à ce type d’attaque, pour garantir la protection des fonds et la pérennité du réseau.

Solutions post-quantiques : comment Bitcoin pourrait s’adapter

Avec l’arrivée progressive de l’informatique quantique, Bitcoin doit commencer à envisager une nouvelle forme de sécurité. L’idée ? Adopter une cryptographie dite “post-quantique“, capable de résister aux attaques des futurs ordinateurs ultra-puissants. Déjà, plusieurs pistes sont déjà à l’étude dans la communauté technique pour adapter le réseau Bitcoin à ces défis.

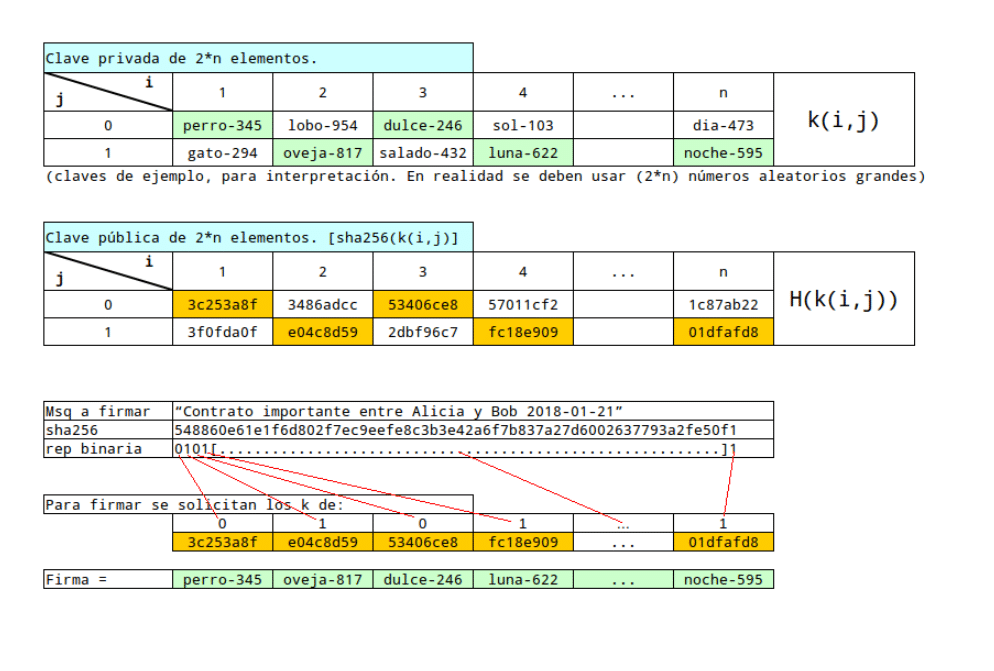

Parmi les solutions les plus prometteuses, on trouve les signatures Lamport. En deux mots, elles sont basées sur des fonctions de hachage simples, mais très solides, et elles ont déjà été reconnues par le NIST (l’agence américaine en charge des standards) comme résistantes aux attaques quantiques. Leur principal atout : leur solidité. Mais elles ont un gros inconvénient aussi : leur taille. Une signature Lamport pèse environ 20 kilooctets, alors qu’une signature classique en ECDSA ne fait que 72 octets. Cela pourrait poser problème pour gérer un grand nombre de transactions sur la blockchain, notamment en termes de stockage.

Voici la représentation de séquence pour signer un document avec une signature Lamport :

D’autres pistes, comme les algorithmes NTRU et CRYSTALS-Dilithium, sont également à l’étude. Ces méthodes sont jugées à la fois efficaces et sûres contre les attaques quantiques. Le NIST a d’ailleurs validé CRYSTALS-Dilithium comme standard en 2024. Cette technologie repose sur des structures mathématiques appelées “réseaux”, qui sont des arrangements réguliers de points dans un espace multidimensionnel.

Pour faire très simple : imaginez que vous avez une grille complexe de points dans un espace à plusieurs dimensions. CRYSTALS-Dilithium utilise des problèmes mathématiques liés à cette grille, où il est extrêmement difficile de trouver certaines solutions précises, même pour des ordinateurs quantiques.

Quoi qu’il en soit, ces solutions restent plus volumineuses que celles utilisées aujourd’hui sur Bitcoin. Leur mise en place demanderait de nombreux ajustements techniques et beaucoup de tests pour éviter tout problème lors du passage à grande échelle.

Changer le système de sécurité de Bitcoin n’est pas une mince affaire. Cela impliquerait une modification profonde du protocole, qu’on appelle un “hard fork. Pour cela, il faudrait un accord global entre tous les acteurs du réseau :

- mineurs

- développeurs

- opérateurs de nœuds

- utilisateurs

En tout cas, pour préparer le terrain à cette technologie quantique, certains tests sont déjà en cours sur des chaînes secondaires comme le Liquid Network. Ces sidechains permettent d’expérimenter des nouvelles signatures, notamment des variantes de Schnorr ou d’autres idées post-quantiques, sans impacter directement la blockchain principale.

C’est une façon prudente mais innovante d’avancer…

Timeline réaliste : quand l’ordinateur quantique sera-t-il une menace ?

Aujourd’hui, les ordinateurs quantiques ne sont pas encore capables de casser la sécurité de Bitcoin. Mais comme cette technologie progresse vite, il est important de suivre son évolution de près. Pour savoir quand le danger pourrait devenir réel, il faut regarder les problèmes techniques actuels, les objectifs des grandes entreprises et ce que disent les experts.

Le plus gros défi aujourd’hui, c’est la “décohérence“. Cela veut dire que les qubits (les unités de calcul des ordinateurs quantiques) ne restent pas stables assez longtemps pour faire de gros calculs. Actuellement, les meilleurs ordinateurs arrivent à utiliser environ 400 qubits pendant quelques microsecondes seulement. Ce n’est pas suffisant pour casser la sécurité de Bitcoin.

D’après les scientifiques, il faudrait plusieurs milliers de qubits “logiques” (avec correction d’erreur) pour construire un ordinateur quantique vraiment dangereux. Ces machines pourraient alors faire tourner des algorithmes capables de briser les protections actuelles. Par exemple, IBM espère atteindre 100 000 qubits d’ici 2033. Mais c’est encore trop peu. Il en faudrait au moins dix fois plus pour poser une vraie menace. Beaucoup d’experts pensent donc qu’un ordinateur quantique dangereux pour Bitcoin n’arrivera pas avant 10 à 15 ans.

D’ailleurs, une étude publiée en 2024 estime qu’il y a 50 % de chances de voir une machine capable de casser certains systèmes de sécurité avant 2040. Mais cette estimation reste incertaine, car tout dépendra des découvertes techniques à venir.

Il y a aussi un autre risque plus discret : la stratégie “store now, decrypt later”. Cela veut dire que certains pays ou groupes pourraient déjà enregistrer des données chiffrées aujourd’hui, dans l’espoir de les déchiffrer plus tard quand la technologie sera prête. Même si ces données sont protégées maintenant, elles pourraient devenir lisibles dans le futur.

Dernier point, certaines nouvelles technologies, comme les ordinateurs quantiques photoniques ou ceux à ions piégés, pourraient accélérer les choses. Elles ne sont pas encore au point, mais elles pourraient faire avancer le calendrier plus vite que prévu.

Bitcoin vs quantique : un danger surestimé ?

Quand on parle d’informatique quantique, on entend souvent des scénarios très alarmants dans le monde des cryptomonnaies. Pourtant, en y regardant de plus près, la situation est peut-être moins urgente qu’elle n’en a l’air.

D’abord, une grande partie des bitcoins en circulation (environ 65 %) sont stockés sur des adresses dont la clé publique n’a jamais été révélée. Ces fonds, tant qu’ils ne sont pas déplacés, restent protégés, même face à un ordinateur quantique. C’est seulement lorsqu’une transaction est effectuée que la clé publique devient visible et donc potentiellement vulnérable.

De plus, beaucoup de ces bitcoins “dormants” sont considérés comme perdus ou appartiennent à des pionniers du réseau. Cela réduit fortement le nombre de bitcoins réellement à risque, même si la technologie quantique progresse.

Il faut aussi penser à l’aspect économique. Si une attaque réussissait à casser le système de sécurité de Bitcoin, la valeur de la monnaie s’effondrerait immédiatement. Le pirate, qu’il soit un individu ou un État, ne pourrait même pas profiter de son attaque, car son butin ne vaudrait plus rien. Plus l’attaque est forte, plus elle détruit sa propre rentabilité.

Une communauté motivée :

Et puis, la communauté Bitcoin, de son côté, ne reste pas les bras croisés. Comme évoqué plus haut, elle travaille déjà sur des mises à jour qui permettent d’adapter le protocole sans tout casser. Des tests sont actuellement menés sur des réseaux secondaires comme Liquid Network pour expérimenter des solutions post-quantiques de manière sûre.

Cette capacité à évoluer, à tester, à s’adapter progressivement fait partie de l’ADN de Bitcoin. Comme l’explique bien Andreas Antonopoulos, la transition vers une sécurité post-quantique pourrait être plus rapide que l’arrivée d’un ordinateur quantique vraiment dangereux.

Et puis, ce ne serait pas la première fois que Bitcoin surmonte une crise. Le réseau a déjà résisté à des attaques, des bugs et des désaccords majeurs. Sa structure décentralisée lui donne une vraie force de résilience.

Alors oui, la menace quantique existe. Mais elle ne signe pas l’arrêt de mort de Bitcoin. Au contraire, elle pousse la communauté à innover et à renforcer encore plus les bases du protocole.

FAQ – Questions fréquemment posées au sujet de l’informatique quantique

Qu’est-ce que l’informatique quantique et pourquoi inquiète-t-elle ?

Elle repose sur les qubits, bien plus puissants que les bits classiques, et pourrait à terme briser les protections cryptographiques actuelles.

Pourquoi la sécurité de Bitcoin est-elle concernée ?

Bitcoin repose sur des systèmes cryptographiques asymétriques (comme ECDSA) qui pourraient être compromis par des ordinateurs quantiques.

Quels sont les deux principaux algorithmes quantiques à surveiller ?

L’algorithme de Shor, qui menace la cryptographie des clés, et celui de Grover, qui pourrait accélérer le minage.

Quelles adresses Bitcoin sont les plus vulnérables ?

Celles qui ont déjà révélé leur clé publique, notamment les anciennes adresses P2PK, représentent un risque particulier.

Les ordinateurs quantiques peuvent-ils déjà casser Bitcoin ?

Non, ils sont encore trop limités ; il faudrait plusieurs milliers de qubits corrigés pour représenter une réelle menace.

Quelles solutions sont envisagées pour protéger Bitcoin ?

Des signatures post-quantiques comme Lamport ou CRYSTALS-Dilithium sont testées sur des sidechains comme Liquid Network.

Changer la sécurité de Bitcoin est-il simple ?

Non, cela impliquerait un hard fork et un consensus global entre développeurs, mineurs, et utilisateurs.

Peut-on déjà agir pour se protéger ?

Oui, en évitant de réutiliser les adresses et en ne laissant pas visibles les clés publiques.

Quand la menace pourrait-elle devenir réelle ?

Les estimations parlent d’ici 10 à 15 ans minimum, mais certains avancent un risque possible d’ici 2040.

La communauté Bitcoin est-elle prête ?

Oui, elle anticipe déjà la transition post-quantique avec des expérimentations, ce qui renforce la résilience du réseau.