Dernière modification effectuée le 10.09.2022 03:09

L’été dernier, la découverte du projet Pegasus dévoilait l’espionnage massif de journalistes et politiques du monde entier par le biais d’un logiciel espion. Le monde des crypto monnaies n’est pas épargné par une telle menace puisqu’une entreprise de cybersécurité américano-israélienne vient de dévoiler qu’un virus infectait des milliers d’ordinateurs pour miner des crypto monnaies à l’insu de leur propriétaire.

Alors que le Président du Paraguay vient de s’opposer officiellement à une loi favorable au mining dans son pays, cette révélation ne devrait pas être de nature à le faire changer d’avis sur le domaine. Aussi malheureuse que cette conclusion puisse être, la recrudescence depuis quelques mois des phénomènes d’hacking apparaît comme une réelle menace pour le secteur.

Parfois, un sentiment de sécurité s’imprègne des utilisateurs lorsqu’ils naviguent sur Internet, mais également sur le web3. Cette histoire doit être vue comme un rappel des menaces persistantes dans le secteur et de l’absolue nécessité de faire preuve d’une extrême vigilance lors de l’utilisation de ses outils numériques.

En savoir plus sur : Michael Saylor est accusé de fraude fiscale aux États-Unis

Un virus installé sur les ordinateurs permet de miner des crypto monnaies

Surnommé Nitrokod, ce virus a été découvert par l’entreprise Check Point XDR. Cette attaque concerne plus de cent mille personnes différentes réparties dans 11 pays : Israël, Allemagne, Royaume-Uni, États-Unis, Sri Lanka, Chypre, Australie, Grèce, Turquie, Mongolie et en Pologne.

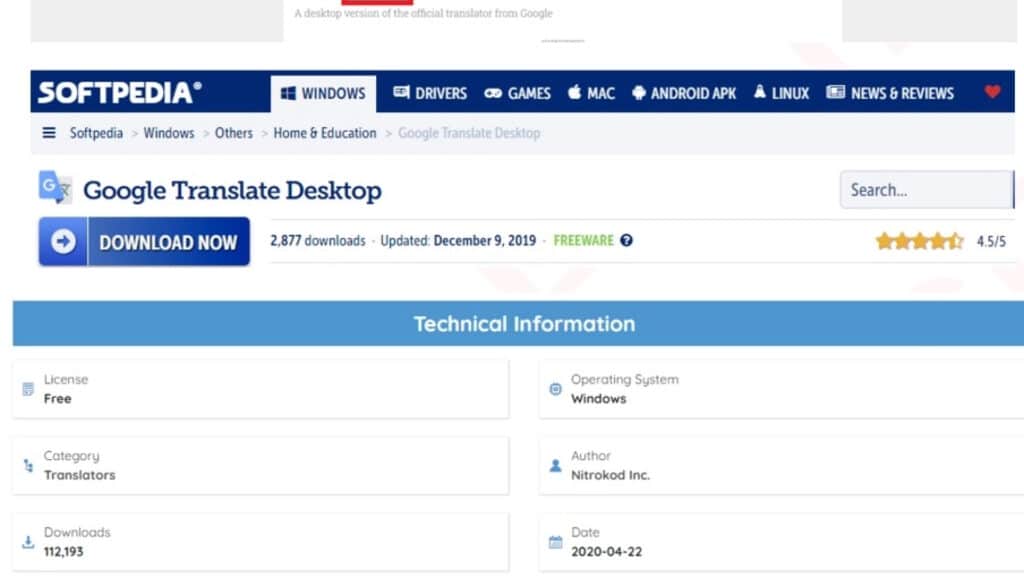

Concrètement, de faux logiciels étaient mis à disposition des utilisateurs sous le nom d’éditeur Nitrokod INC. sur des sites de téléchargements populaires comme Softpedia et Uptodown. Ainsi, des versions de bureau d’applications comme Google Traduction, YouTube Music ou Microsoft Translate étaient disponibles gratuitement au téléchargement ayant pour conséquence d’attirer facilement de futures victimes.

Le logiciel infecte des ordinateurs depuis 2019, mais sa conception malicieuse a rendu sa détection particulièrement délicate. En effet, l’installation du virus entrainant le mining de la crypto monnaie Monero (XMR) n’était pas effectuée instantanément après le téléchargement du logiciel. Ainsi, plusieurs semaines pouvaient s’écouler permettant d’éviter les suspicions à l’encontre des logiciels contrefaits.

L’entreprise ayant découvert le virus préconise la vigilance

Maya Horowitz, vice-présidente de la recherche chez Check Point Software, explique « qu’il est intéressant d’observer que malgré la popularité du logiciel malveillant, ce dernier est longtemps resté sous le radar ».

Selon elle, la force de cette attaque résulte dans le choix des logiciels copiés. En effet, la majorité des applications officielles ne disposaient pas de version de bureau. Dès lors, l’aspect pratique des logiciels développés par les hackers s’est rapidement transformé en un argument marketing.

Une fois que l’effet boule de neige s’est mis en œuvre, les utilisateurs ont commencé à faire confiance aveuglément aux éditeurs de ces faux logiciels. Ainsi, disponible très facilement sur le moteur de recherche de Google, la fausse application Google Traduction possédait par exemple une moyenne de 9,3 sur 10.

Maya Horowitz souhaite faire de la prévention pour éviter qu’une telle situation se reproduise à l’avenir. Elle indique « qu’il faut se méfier des noms de domaines similaires, des fautes d’orthographe dans les sites Web et des expéditeurs de mails inconnus ».

De plus, « il faut télécharger des logiciels seulement auprès d’éditeurs et vendeurs autorisés et connus tout en s’assurant d’avoir un antivirus à jour et offrant une protection complète ».

Cet article vous a plu ? Recevez les prochains par email

Rejoignez +40 000 abonnés. L'essentiel du marché crypto dans votre boîte mail, tous les 2 jours.