Ce qu’il faut retenir :

- Le groupe nord-coréen UNC4736 a infiltré Drift pendant 6 mois en se faisant passer pour une firme de trading quantitatif.

- Les hackers ont exploité des vulnérabilités connues dans VSCode et TestFlight pour compromettre les appareils des développeurs.

- L’attaque du 1er avril a vidé plus de 270 millions de dollars des coffres-forts du protocole en moins d’une minute.

Une infiltration minutieuse depuis l’automne 2025

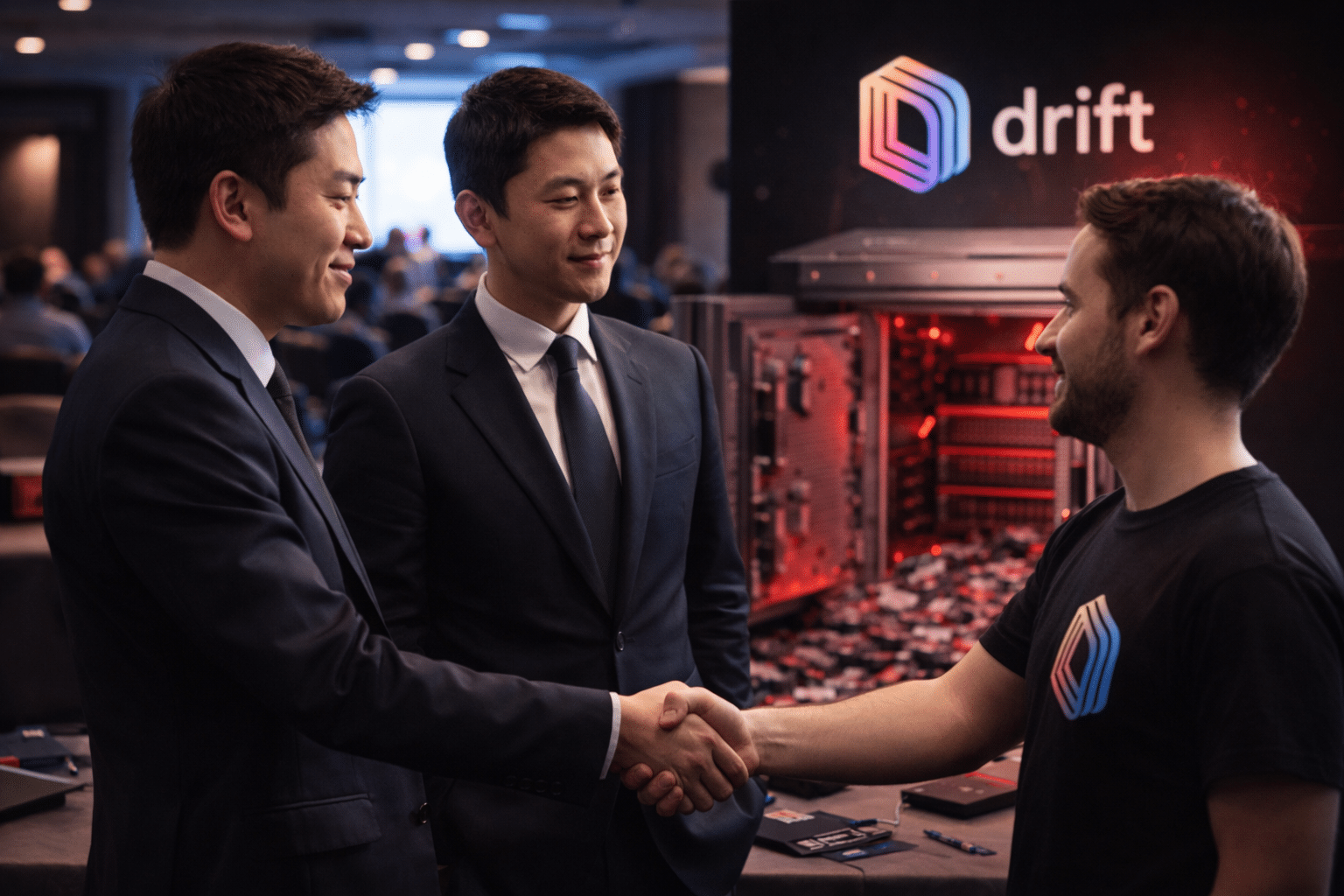

L’attaque de Drift Protocol pour 270 millions de dollars constitue l’aboutissement d’une opération de renseignement de six mois orchestrée par le groupe nord-coréen UNC4736, également connu sous les noms AppleJeus ou Citrine Sleet. Les premiers contacts remontent à l’automne 2025 lors d’une conférence crypto majeure, où les attaquants se sont présentés comme une firme de trading quantitatif cherchant à s’intégrer au protocole.

Entre décembre 2025 et janvier 2026, le groupe a franchi toutes les étapes classiques d’onboarding : création d’un Ecosystem Vault sur Drift, sessions de travail avec les contributeurs, dépôt de plus d’1 million de dollars de capital propre et construction d’une présence opérationnelle fonctionnelle. Les contributeurs de Drift ont rencontré physiquement des individus du groupe lors de plusieurs conférences majeures dans différents pays jusqu’en mars 2026.

Exploitation de vulnérabilités techniques connues

Le compromis s’est opéré via deux vecteurs d’attaque distincts. Le premier exploite une vulnérabilité connue dans VSCode et Cursor, signalée par la communauté sécurité depuis fin 2025, permettant l’exécution silencieuse de code arbitraire par simple ouverture d’un fichier ou dossier dans l’éditeur.

Le second vecteur concernait une application TestFlight, la plateforme d’Apple pour distribuer des applications pré-release qui contourne la revue de sécurité de l’App Store. Le groupe l’avait présentée comme leur produit de portefeuille. Une fois les appareils compromis, les attaquants ont obtenu les deux approbations multisig nécessaires pour lancer l’attaque par nonce durable. Les transactions pré-signées sont restées dormantes plus d’une semaine avant leur exécution le 1er avril.

Attribution aux opérateurs de Radiant Capital

L’attribution à UNC4736 repose sur l’analyse des flux de fonds on-chain qui remontent aux attaquants de Radiant Capital, ainsi que sur des recoupements opérationnels avec des personas liés à la République populaire démocratique de Corée. Ce groupe est déjà impliqué dans plusieurs exploitations majeures du secteur crypto, utilisant des méthodes d’ingénierie sociale sophistiquées pour cibler les infrastructures d’échange et de paiement.

L’incident révèle la vulnérabilité des protocoles DeFi face aux campagnes d’infiltration de long terme menées par des acteurs étatiques dotés de ressources importantes et d’une expertise technique avancée.

Cet article vous a plu ? Recevez les prochains par email

Rejoignez +40 000 abonnés. L'essentiel du marché crypto dans votre boîte mail, tous les 2 jours.